КСИР активно наращивает свой потенциал в цифровом мире. В новом отчёте ИБ-компании Recorded Future представлены доказательства причастности иранских военно-разведывательных структур к кибератакам против западных стран. Данные были получены в результате многолетних утечек и операций доксинга, осуществляемых антиправительственными хакерскими группами и сетями диссидентов. Отчёт выявил тесные связи между несколькими организациями, связанными с Корпусом стражей исламской революции …

Читать далее Госконтракты и наемники: как Иран манипулирует киберпространством Запада

Автор:admin

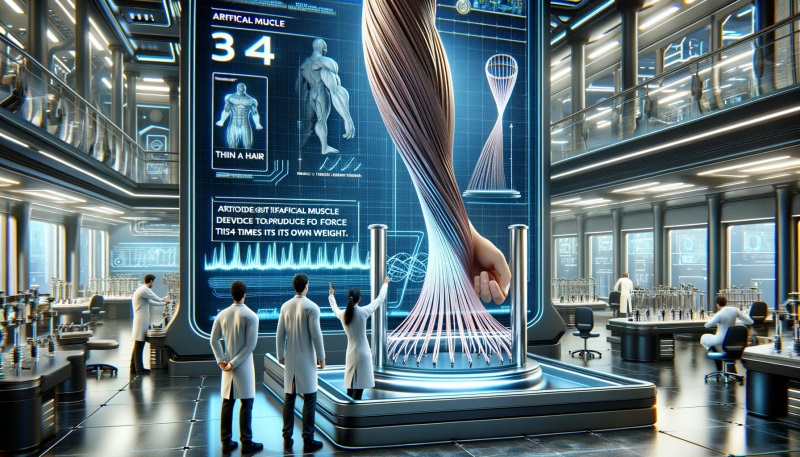

Корейские ученые создали сверхмощные искусственные мышцы

Новая технология может радикально изменить будущее медицины и носимых устройств. Ученые из корейского исследовательского центра KAIST разработали уникальное устройство искусственных мышц, способное производить силу в 34 раза превышающую его собственный вес. Такое новшество найдет применение в мягких роботах, медицинских устройствах и носимых устройствах, которые уже стали частью нашей повседневной жизни. Команда под руководством профессора ИльКвона …

Читать далее Корейские ученые создали сверхмощные искусственные мышцы

$120 и ты тёмный хакер: как Greatness меняет ландшафты кибербезопасности

Специалисты Trustwave раскрыли секрет популярности новой PhaaS-платформы. Исследователи из компании Trustwave сообщили об устойчивом росте PhaaS-платформы под названием Greatness, нацеленной на сбор учётных данных пользователей Microsoft 365. Greatness продаётся другим киберпреступникам в виде готового фишингового набора с поддерживаемой инфраструктурой всего за $120 в месяц, что снижает порог входа и помогает проводить масштабные атаки даже малоопытным …

Читать далее $120 и ты тёмный хакер: как Greatness меняет ландшафты кибербезопасности

Не только в мышеловке: чем может обернуться поиск бесплатного софта через Google

Исследователи в очередной раз подняли вопрос о безопасности поисковых систем. Google продолжает бороться с кибермошенниками, размещающими вредоносную рекламу на популярной поисковой платформе. Злоумышленники всеми силами стараются заставить людей загружать вредоносные копии популярных бесплатных приложений. Такие рекламные объявления обычно появляются в поисковой выдаче выше, чем официальные сайты для скачивания того же ПО, чем и вводят в …

Читать далее Не только в мышеловке: чем может обернуться поиск бесплатного софта через Google

Технологию блокчейн применили для моделирования более 4 миллиардов химических реакций

Современные технологии открывают неожиданные перспективы в понимании того, как началась жизнь на Земле. В рамках уникального эксперимента, группа химиков под руководством Бартоша А. Гжыбовского из Корейского института основных наук и Польской академии наук использовала технологию блокчейн для моделирования более 4 миллиардов химических реакций, которые, по мнению ученых, играли ключевую роль в зарождении жизни на ранней …

Читать далее Технологию блокчейн применили для моделирования более 4 миллиардов химических реакций

$1,3 млн за 49 нулевых угроз: в Токио завершился Pwn2Own Automotive 2024

Одна из команд показала тотальное доминирование. Кто же эти белые хакеры? В Токио завершился первый чемпионат по взлому автомобильных систем Pwn2Own Automotive 2024, на котором участники заработали $1,323,750, дважды взломав автомобиль Tesla и продемонстрировав 49 zero-day уязвимостей в системах различных электромобилей. Хакерское состязание проходило с 24 по 26 января. Конкурс, организованный Zero Day Initiative (ZDI) …

Читать далее $1,3 млн за 49 нулевых угроз: в Токио завершился Pwn2Own Automotive 2024